Uno de los soportes más utilizados hoy en día para trasladar información de un ordenador a otro son los pendrives, también llamados USB, pinchos, lápiz USB, etc.

Un problema de seguridad que presentan es que la información que va guardada ahí es accesible sin problemas por cualquiera que lo encuentre, si tenemos la desgracia de perderlo o que nos lo roben.

El valor económico del dispositivo es pequeño pero el de la información contenida puede ser muy grande y su pérdida irreparable: certificados digitales, documentos personales, fotos, etc.

Voy a explicar la utilización de un programa para poder tener en el pendrive una parte de su espacio protegida con cifrado del máximo nivel.

Descarga

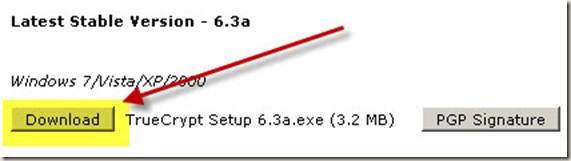

El programa se llama TrueCrypt y tiene licencia GPL; se puede descargar gratuitamente desde la dirección http://www.truecrypt.org/downloads

Pulsamos en el botón Download.

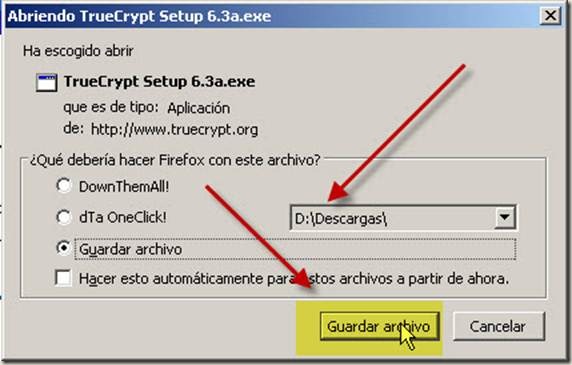

Pulso en Guardar archivo. Se descargará en D:\Descargas.

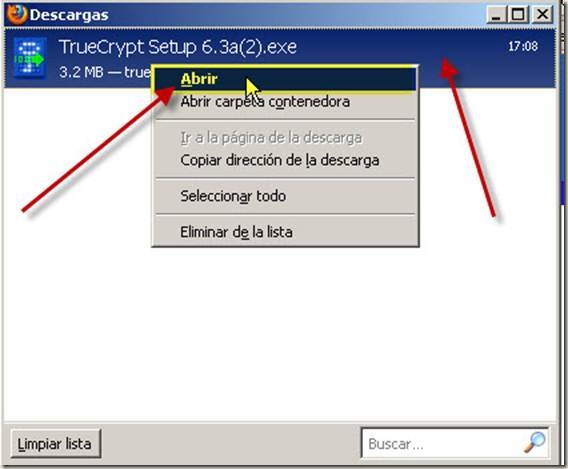

En la ventana de descargas pulso doble clic en el nombre del archivo descargado o botón derecho del ratón y opción Abrir.

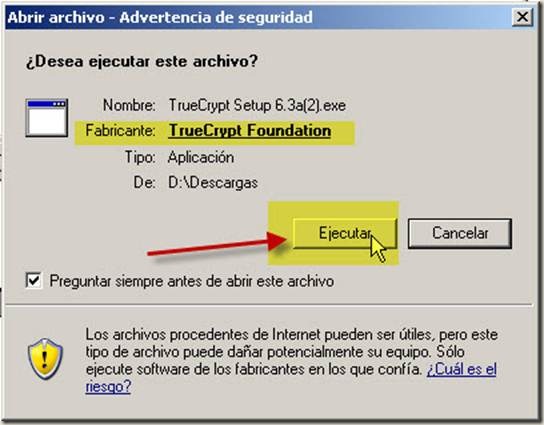

Nos aparece esta ventana indicando qué programa vamos a ejecutar.

Al indicar el Fabricante sabemos que el programa es legítimo: está firmado digitalmente (podemos pulsar en el enlace del nombre del fabricante para ver su Certificado digital).

Instalación

Una vez descargado el programa pulsamos Ejecutar.

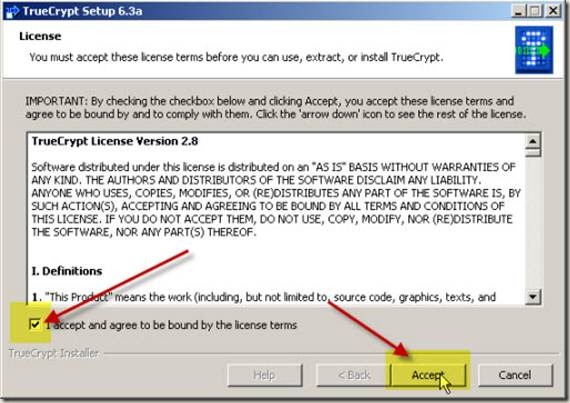

Este es el Acuerdo de Licencia. Marcamos la casilla de Aceptar y pulsamos el botón Accept.

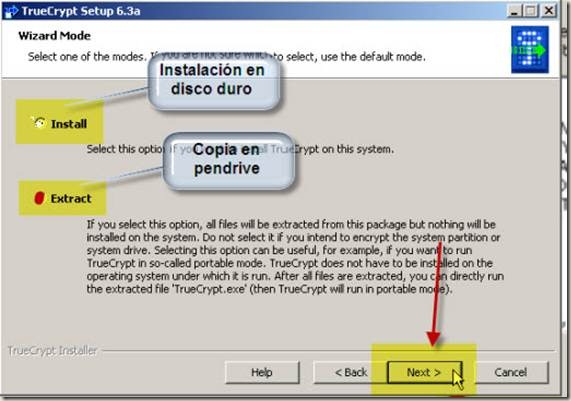

Hay dos posibles instalaciones:

- Dejando elegida la opción Install realizamos una instalación clásica en el disco que queramos.

- La otra opción (Extract) es la que vamos a ver: simplemente copia los archivos necesarios en la unidad especificada.

Elegimos esta última opción.

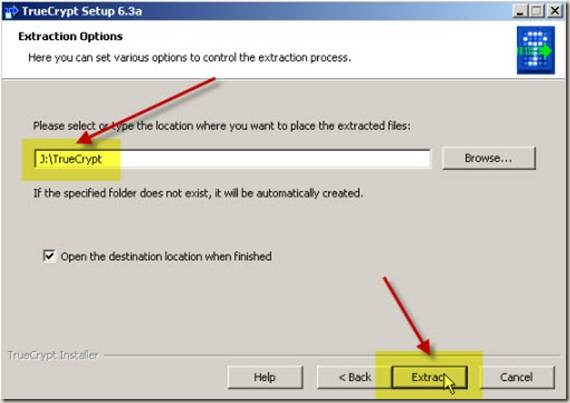

Aquí elijo la unidad del pendrive y una carpeta.

Si realmente lo queremos proteger para la eventualidad de tener que ocultar que tenemos un disco cifrado deberíamos instalar el programa en el disco duro y crear, utilizando ese programa instalado, el espacio cifrado en el pendrive, así tendríamos la seguridad de que nadie sabría que ese archivo es información cifrada.

Para los usos normales lo que hacemos es copiar el programa en el pendrive; de esta forma estemos donde estemos podemos utilizar esa información ya que tenemos el programa en el mismo dispositivo.

Pulsamos Extract.

Cuando termine pulsamos el botón Aceptar.

Y ahora el botón Finish.

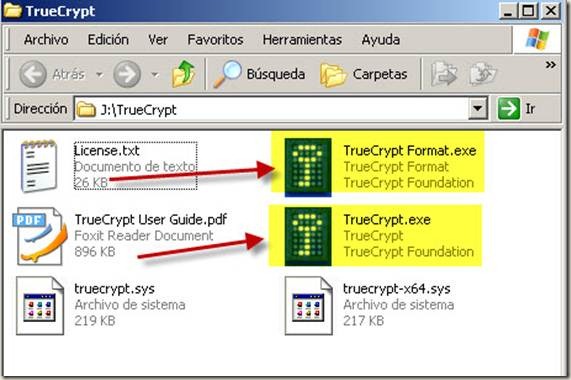

Se abre (también podemos abrirla manualmente) la carpeta del pendrive donde están los ficheros extractados.

Podemos descargar también un archivo (incompleto, eso sí) de idioma español, que descomprimiremos en la carpeta donde se han extractado los ficheros.

Lo bajaremos de la dirección http://www.truecrypt.org/download/thirdparty/localizations/langpack-es-0.1.0-for-truecrypt-6.3a.zip.

Utilización

Lo que vamos a hacer con el programa es crear un archivo cifrado, protegido con contraseña, que nos va a permitir almacenar datos protegidos.

Para crearlo utilizamos el programa TrueCrypt Format.exe; pulsamos doble clic en su icono.

Crear unidad

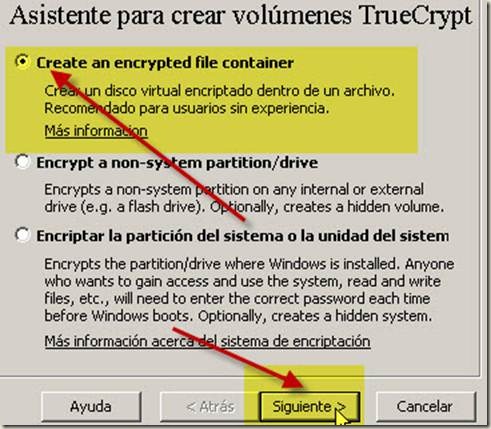

Elegimos la primera opción (crear un disco virtual encriptado dentro de un archivo).

Pulsamos Siguiente.

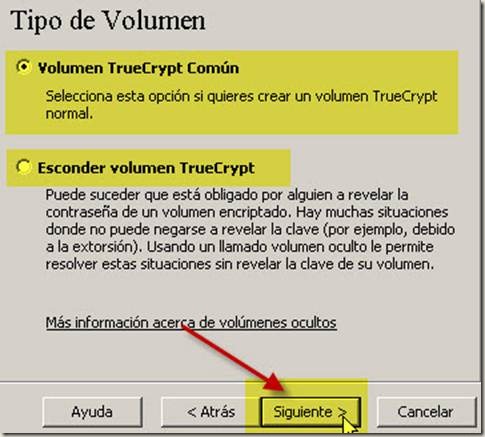

Utilizaremos la primera opción (si perdemos el pendrive, en ningún caso podrán leer los datos cifrados sin conocer la contraseña que los protege)

La segunda es para casos extremos, como ahí mismo se explica.

Pulsamos Siguiente

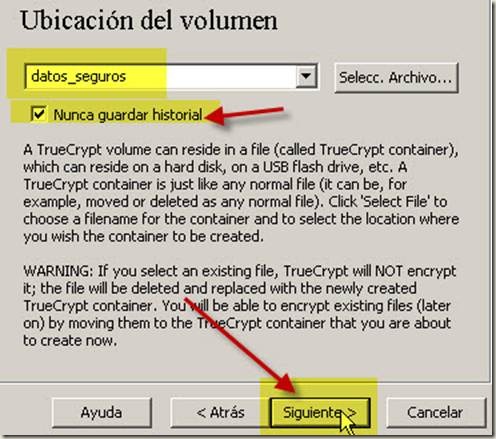

Introducimos el nombre del archivo que vamos a crear (datos_seguros) y dejamos marcada la opción de Nunca guardar historial (así no dejamos rastro)

Pulsamos Siguiente

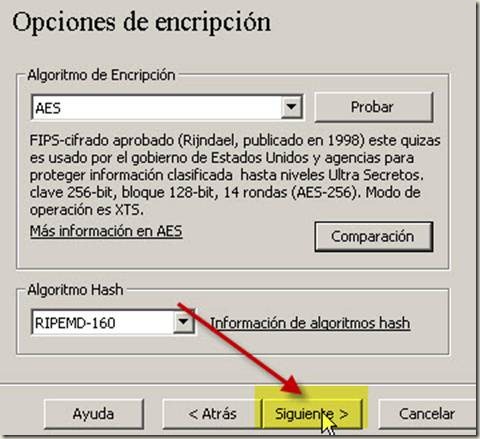

Dejamos las opciones elegidas por defecto

Pulsar Siguiente

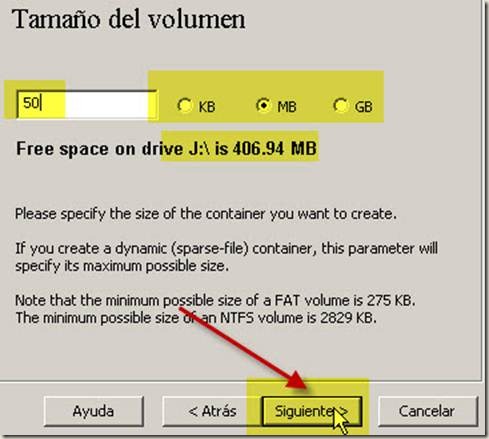

Ahora hay que elegir el tamaño del disco virtual (elijo 50 MB); el programa indica que hay libres en la unidad 406,94 MB

Pulsar Siguiente

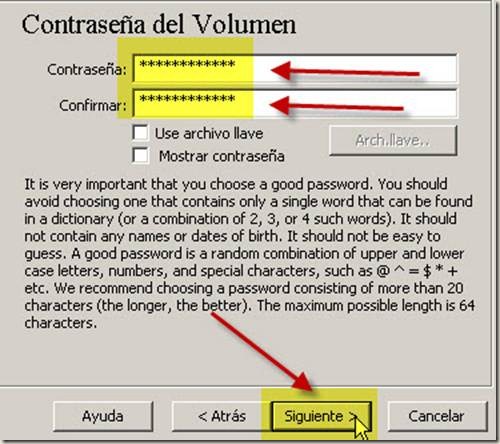

Hay que elegir una contraseña segura y que no nos olvidemos. La tecleamos dos veces

Pulsamos Siguiente

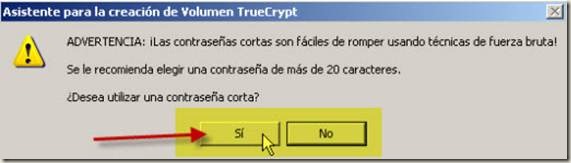

Me avisa el programa que he elegido una contraseña de menos de 20 caracteres y puede ser descubierta con ciertos métodos. Voy a utilizarla pero conviene introducir una contraseña de más de 20 caracteres.

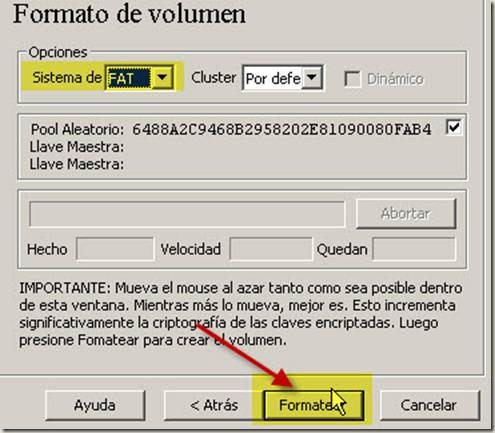

Se puede elegir el sistema de archivos (estos depende del tamaño, si es de menos de 2 GB se aconseja FAT, sino NTFS).

Conviene en este momento mover el ratón para que la información cifrada que genere sea lo más aleatoria posible.

Pulsamos Formatear

Montar unidad

Para utilizar este disco virtual creado es preciso montarlo.

Para ello pulsamos doble clic en el programa TrueCypt.exe.

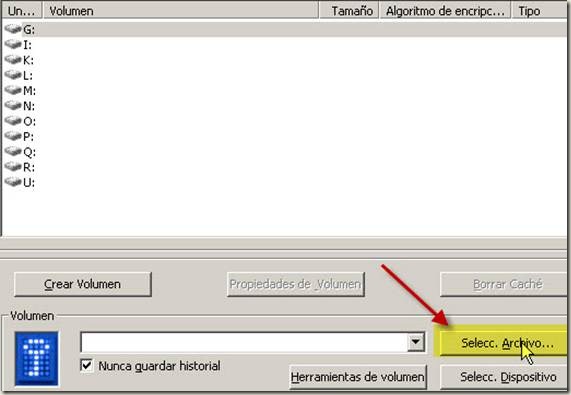

Elegimos el botón Selecc. Archivo… para montarlo (en este caso) en la unidad G:

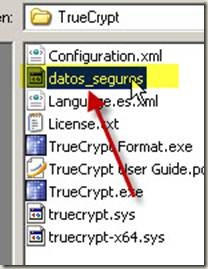

Elegimos el archivo generado (datos_seguros)

Pulsamos en el botón Abrir

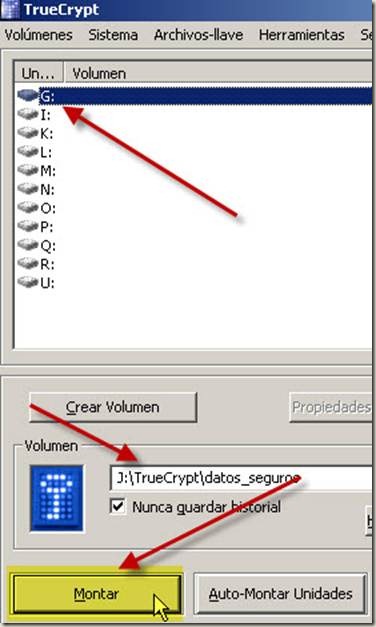

Una vez elegida la unidad a montar (G:) y el archivo cifrado (datos_seguros) pulsamos en el botón Montar.

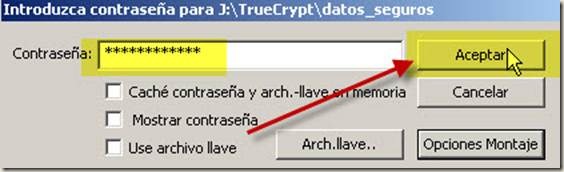

Ahora nos pide la contraseña de acceso, teclearla y pulsar Aceptar.

Ahora en la unidad G: tenemos un disco virtual cifrado 50 MB en el que podemos copiar o leer información sensible.

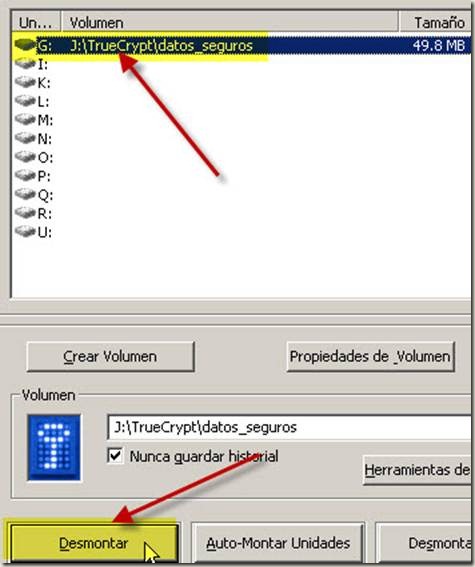

Desmontar unidad

Una vez que una unidad está montada, para dejar de utilizarla y protegerla contra accesos no autorizados es preciso desmontarla.

Se realiza con el mismo programa anterior (TrueCrypt.exe).

Una vez seleccionada la unidad montada a desmontar se pulsa en el botón Desmontar y ya tenemos protegida toda la información que contiene el disco virtual

La unidad G: ya no estaría disponible para el sistema.

Negación plausible

La negación plausible es una doctrina política desarrollada en la década del 50, que implica la creación de estructuras de poder y cadenas de mando lo suficientemente laxas e informales como para, de ser necesario, negar su existencia. Esta idea es resultado del planeamiento estratégico seguido durante la Guerra Fría, por el cual poderosas figuras del poder ejecutivo impartían órdenes controvertidas a los servicios de inteligencia pero cuya existencia y fuente podían ser negadas si era necesario.

En criptografía, el Cifrado de Negación se puede usar para describir técnicas esteganograficas, donde la misma existencia de un archivo o de un mensaje cifrado puede ser negado en el sentido que un adversario no puede probar que existe un mensaje cifrado.

Algunos sistemas van mas allá, tal como los archivos MaruTukku y el programa TrueCrypt que contienen archivos cifrados múltiples. El dueño del archivo puede revelar unas o más llaves para descifrar cierta información del archivo, y después niega que existan más llaves, una declaración que no puede ser desmentida sin el conocimiento de todas las llaves del cifrado implicadas.

La existencia de datos en este archivo es entonces Denegable en el sentido que no puede ser demostrado que existan.

Esto viene a cuento de que, según la Patriot Act, al entrar o salir a/de Estados Unidos estás obligado a revelar las contraseñas que protegen tus datos en tus dispositivos electrónicos.

Si no pueden demostrar que hay un archivo cifrado no estás obligado a revelar la clave.

Hay disponibles muchas más opciones relacionadas con las unidades virtuales que te animo a probar.

If you found an error, highlight it and press Shift + E or pulsa aquí to inform us.

Dejar una contestacion