Desde hace mucho tiempo existe el concepto de los anillos de seguridad.

Fuente: Enlace

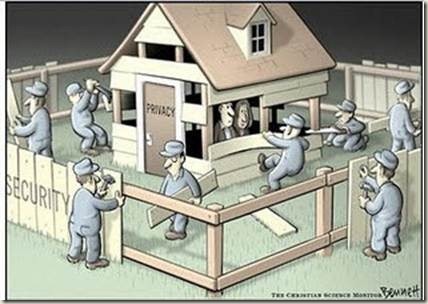

Cuando tienes algo valioso que proteger, una de las formas más eficaces de mantenerlo a salvo, es crear varios anillos concéntricos de seguridad alrededor suyo.

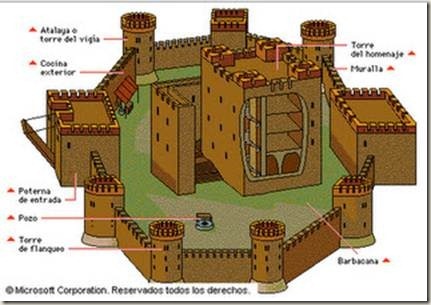

Un ejemplo de la antigüedad son los castillos: estaban construidos para que lo más valioso (el conde o dueño del castillo) estuviera en el torreón, el anillo más interior de toda la estructura.

Fuente: Enlace

Un ejemplo más actual puede ser la estructura de seguridad que tienen los servicios de inteligencia: en el caso de la NSA (National Security Agency, de Estados Unidos) la información (dicen…) está protegida por 7 anillos de seguridad.

Hace unos pocos años se comentó que unos hackers chinos habían llegado al 4º anillo y Estados Unidos culpó al Gobierno chino, amenazando con ‘un ataque preventivo convencional’ (un poco tarde quizás pero bueno…, en su línea).

Fuente: Enlace

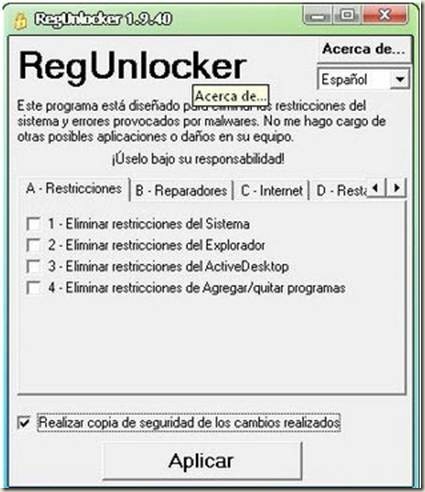

Voy a explicar someramente los, desde mi punto de vista, los 6 anillos de seguridad de un sistema operativo para, posteriormente, indicar lo que tenemos que tener en cuenta para tener todos y cada uno adecuadamente protegidos (esto último en artículos posteriores).

Anillo 0. Sistema operativo

Fuente: Enlace

Es el anillo más interno de todos, el más importante y el que hay que proteger más y mejor.

Si se produce un error en el núcleo del sistema la catástrofe está garantizada. Algunos suponen una pérdida de datos que puede redundar en una inestabilidad del sistema.

Fuente: Enlace

Como tiene los permisos más elevados, puede afectar a todos los demás niveles del sistema.

En resumen, si este nivel queda comprometido, todo el sistema lo estará.

Se supone que todos los procesos del sistema están muy protegidos contra todo tipo de ataques desde el mismo diseño del mismo.

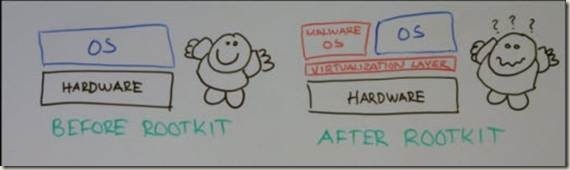

Uno de los malware que afecta a este nivel y es muy peligroso son los rootkits. Es capaz de hacerse con el control del sistema e introducir virus, troyanos y toda clase de amenazas sin que el antivirus se dé cuenta.

Fuente: Enlace

Las protecciones recomendadas para este nivel hay que aplicarlas siempre, sin excepción.

Anillo 1. Controladores (drivers)

Fuente: Enlace

Los controladores son programas que se encargan de comunicar el sistema operativo con el hardware del ordenador. Por ejemplo, una impresora, para poder trabajar en un sistema, precisa que se añada a éste un programa para poder enviarle órdenes y poder imprimir.

El objetivo que tienen los drivers es aislar al sistema operativo de las miles de variaciones de hardware que existen, traduciendo las instrucciones de cada dispositivo a un lenguaje común, propio del sistema.

Fuente: Enlace

Dado que estos programas están muy cerca del sistema operativo, es muy importante que estén protegidos.

Normalmente reciben pocos ataques ya que son muy complejos técnicamente. Aun así hay consejos específicos para protegerlos.

Anillo 2. Sistema de archivos

Fuente: Enlace

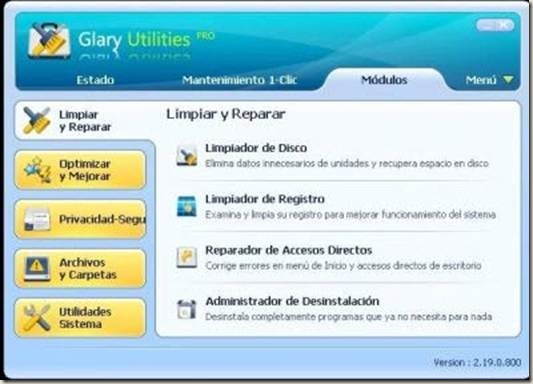

El sistema de archivos contiene toda la información que está en el sistema; es preciso protegerlo a toda costa.

Si hay problemas con el sistema de archivos lo notas inmediatamente ya que dejan de funcionar algunos programas, no encuentras archivos de datos, etc.

También hay que saber que es el punto más atacado del ordenador.

Como es la clave para el acceso a los programas y datos, todo el malware en general lo tiene en su punto de mira.

Anillo 3. Aplicaciones

Fuente: Enlace

Ya que las aplicaciones están basadas para su funcionamiento en el sistema de archivos, están estrechamente relacionadas con este y les afectan los problemas que pueda tener.

También hay que tener en cuenta que los programas (archivos ejecutables) son el método de transmisión favorito de los virus, uniendo su código maligno al de los programas legítimos, para así reproducirse cada vez que se inician estos.

Tienes que mantener tus aplicaciones a salvo y para esto suele ser suficiente un buen antivirus.

Fuente: Enlace

El mayor problema de las aplicaciones suele ser los errores de programación que contienen. Los programas son muy complejos, tienen cientos de archivos y la posibilidad de que haya errores es muy alta. Por esto, entre otras razones, hay que mantener los programas siempre actualizados.

Anillo 4. Red local

Fuente: Enlace

El trabajo habitual con cualquier ordenador es en red. Las redes proporcionan conectividad y la posibilidad de compartir información. Sin embargo, también facilitan la infección de malware de un equipo a otro.

La principal vulnerabilidad de las redes es que estás conectado a tus compañeros o amigos y te fías de ellos, con lo que las medidas de seguridad dentro de la red suelen ser bastante reducidas (en los cortafuegos, por ejemplo, cuando se detecta una red nos pregunta si es interna o de confianza o externa y presuntamente peligrosa).

Fuente: Enlace

Es importante que protejas tu PC de los accesos externos, aunque estos procedan de la red local. Una buena política que determine cómo se comparten los recursos en red puede hacer milagros en lo que a seguridad se refiere.

Anillo 5. Internet

Fuente: Enlace

En internet nunca sabes quién puede haber al otro lado ni qué intenciones tiene esa persona. Lo mejor es blindar tu equipo frente a los accesos no autorizados desde la red.

Hoy, la mayoría de los problemas de seguridad se generan desde internet o a causa de información recibida desde ella (correos electrónicos o páginas web, por ejemplo).

Este es el anillo más exterior, así que deberás reforzarlo seriamente.

Fuente: Enlace

La protección de internet es la que evoluciona más rápido, a causa de todos los cambios que se van produciendo en la Red.

Resumen

Fuente: Enlace

Lo primero que hay que hacer es proteger los anillos más importantes (internet, sistema de archivos y el sistema). Además en ese orden, de afuera a dentro.

Una vez que tienes el equipo protegido frente a internet, te has asegurado que no pueden entrar nuevas amenazas y puedes asegurar el anillo del sistema de archivos y el del sistema operativo.

Luego hay que proceder con el resto de los anillos (drivers, aplicaciones y red local), siempre de afuera a dentro.

Cuando hayas terminado no tendrás un PC sino una fortaleza (casi) impenetrable.

En próximos capítulos explicaré lo que tenemos que tener en cuenta en cada anillo para mantenernos seguros.

If you found an error, highlight it and press Shift + E or pulsa aquí to inform us.

Dejar una contestacion