Windows sufre una vulnerabilidad que permite al atacante tener el control total mediante IPv6.

Según la Common Vulnerability Scoring System (CVSS 3.1) dicho agujero tiene una gravedad de 9,8 sobre 10, es decir, es crítica, así que en cuanto termines de leer este artículo y si estás afectado en tu SO tendrás que buscar en Windows Update la actualización que ya se deslizó hace pocos días.

Windows 10, Windows 11 y todos los Windows Server desde 2008 están afectados por esta vulnerabilidad bajo IPv6.

Por si fuese poco, afecta a las versiones de 32 bits y 64 bits por igual. Las actualizaciones para parchearlos están disponibles, o pueden descargarse desde la web de Microsoft para tal vulnerabilidad, buscando la versión concreta de nuestro SO, pero, ¿por qué se dio exactamente? Como decíamos, alguien perderá el trabajo si todavía está en Microsoft, porque todo parte de simplemente un código mal escrito, que según lo que han dicho desde Redmond, permite que el atacante produzca una condición de desbordamiento de enteros, dejando las puertas de la seguridad de par en par.

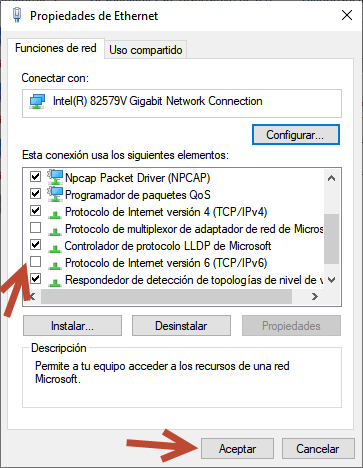

Otra opción, si no podemos parchear por la razón que sea, es desactivar IPv6 desde las propiedades de nuestro adaptador de red, sea Ethernet o Wi-Fi, y así directamente no podrán atacarnos, aunque lo ideal es tener el parche y vivir tranquilos. Esto afecta también a Windows 11 24H2, la cual no está disponible para el público general, pero sí que lo está para los que hayan comprado un portátil con SoC Snapdragon X, así que imaginemos el agujero que supone para Microsoft, que por suerte, es fácil de solucionar y sin perder rendimiento.

Tenemos que ir a las opciones del adaptador, elegir el adaptador Ethernet y el Wi-fi (si tenemos), pulsamos botón derecho – Propiedades y en las funciones de red desmarcar Protocolo de Internet versión 6 (TCP/IPv6) y pulsar el botón Aceptar.

If you found an error, highlight it and press Shift + E or pulsa aquí to inform us.

Menos mal que nos informas de estas cosas, pues de no ser así, pasaría imadvertido para la mayoría de los usuarios.