La inseguridad en internet se está extendiendo de forma alarmante y todos los que de alguna forma estamos sensibilizados con este tema tenemos la obligación de ayudar a las personas que se inician.

Espero que este artículo, resumen de una charla de la Campus Party, sirva a ese objetivo.

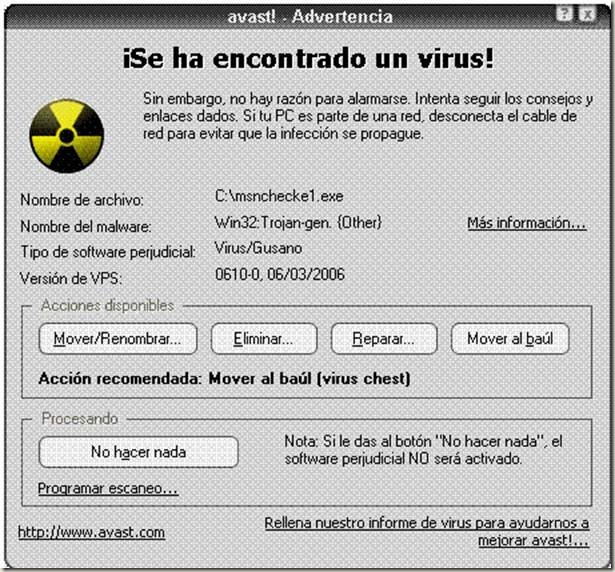

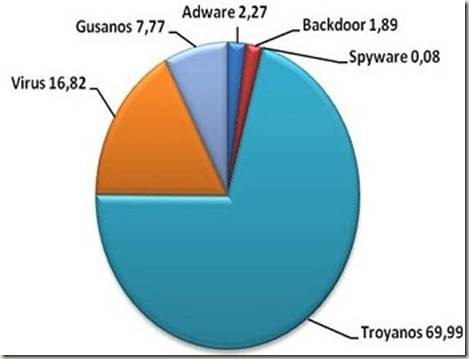

Se producen aproximadamente 200.000 muestras de malware al día; con este volumen es imposible que las empresas que comercializan soluciones de seguridad puedan bloquearlos con el método clásico de firmas de virus (una lista, cada día más larga, con todas las identificaciones únicas que tienen los diferentes virus).

Para ello se puede utilizar ‘la Eucarística’ (heurística), como ha comentado una persona que ha preguntado en la charla.

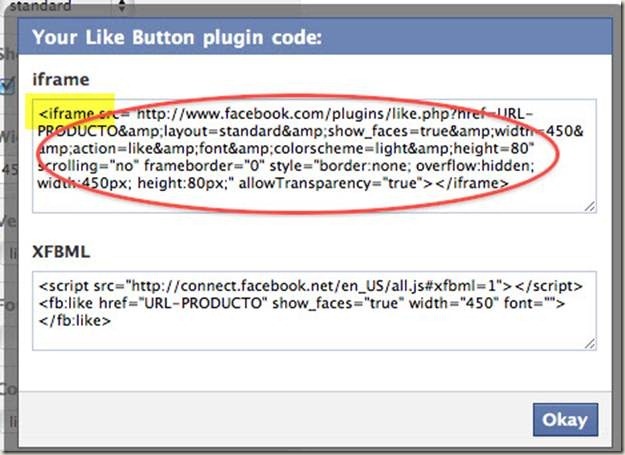

1. HTML/Iframe

Un iframe es un marco flotante que puede estar colocado en cualquier parte de la página. La ventaja que tiene sobre los frames o marcos tradicionales es que se puede colocar donde sea necesario, sin partir la página en varias partes y además puede ser dinámico.

Si en una página este marco nos redirige a una página maliciosa puede crearnos un problema de seguridad.

Se produce al no tener actualizados los servidores con los últimos parches de seguridad.

Los usuarios que visitan estas páginas, si no están adecuadamente protegidos, se contagian con el malware que han colocado en el servidor los piratas.

Los antivirus actuales detectan esta amenaza.

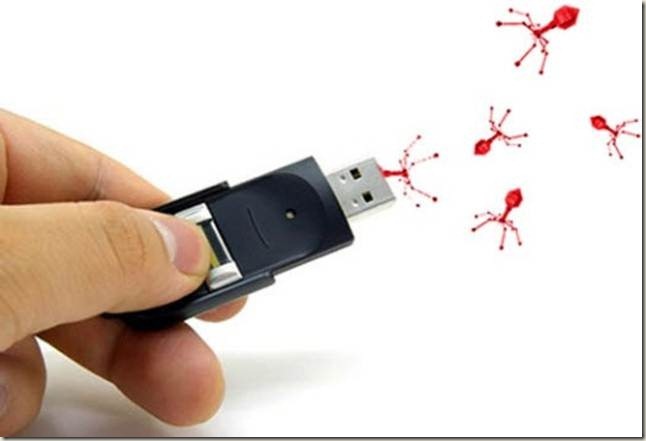

2. Inf.Autorun

Desde Windows 95, Microsoft ha habilitado una característica del sistema operativo que es lo que se llama Autoejecución, o sea, que si en el dispositivo portátil había un archivo autorun.inf, el sistema ejecutaba el programa ahí indicado.

Esta funcionalidad se ha aprovechado para contaminar los pendrives, introduciendo malware en ellos y extenderse por todos los sistemas en los que se introducían.

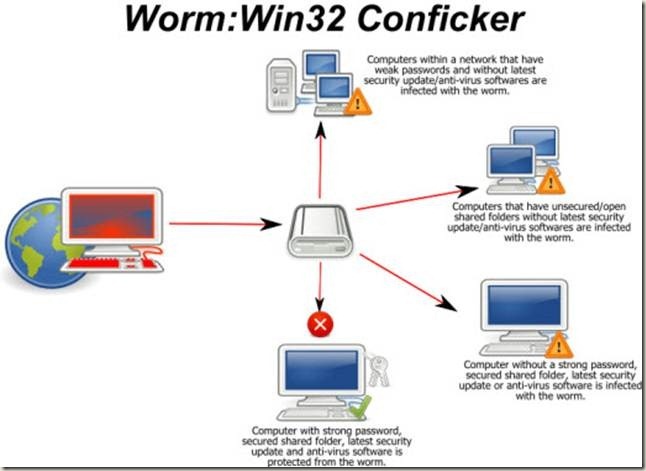

El virus Conficker es uno de los que utilizó este vector de ataque.

En uno de los últimos parches de Microsoft, en Windows 7, (16 años después) se desactiva esta característica tan problemática.

3. PSW.OnlineGames

Por medio de este malware se roban las credenciales (o sea el usuario y la contraseña) de los juegos on line.

¿Y esto qué utilidad tiene?. Básicamente tiene dos:

Los objetos a los que se tiene acceso (objetos de los juegos como armaduras, puntos de poder, etc.) pueden ser vendidos fácilmente a través de internet; hay un mercado (ilegal) de estos objetos, cada uno con su cotización (su precio viene a oscilar entre pocos dólares y 500, 1000 e incluso 2000 para objetos más valiosos).

Las personas no denuncian estos robos (ir a comisaría y decir a un agente: ‘me han robado 100 puntos de poder y dos armaduras en un juego’ puede ser muy complicado, nadie lo hace).

Parece que China es el único país que no tiene estos problemas ya que los creadores de este malware han evitado este país ya que allí las penas son contundentes contra este tipo de delitos.

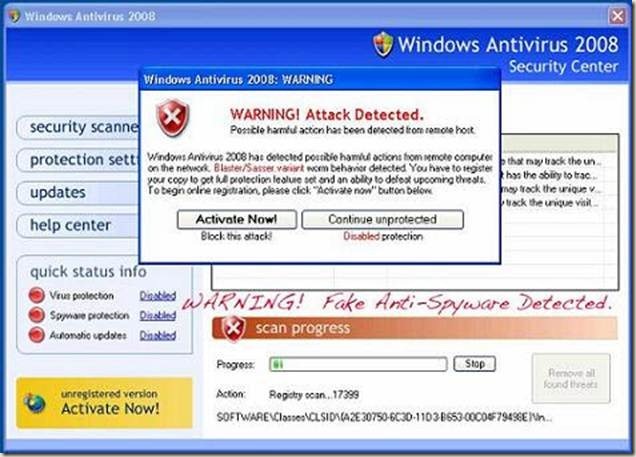

4. Falsos antivirus

En algunas páginas se promocionan estos programas, que no son mas que burdas copias de los antivirus originales (algunas hay que reconocer que están muy bien hechas).

Te avisan que estás contaminado y, previo pago, se ofrecen a limpiar tu sistema. En los casos en que das los datos de tu tarjeta de crédito ya puedes despedirte del máximo dinero admitido como pago en ella.

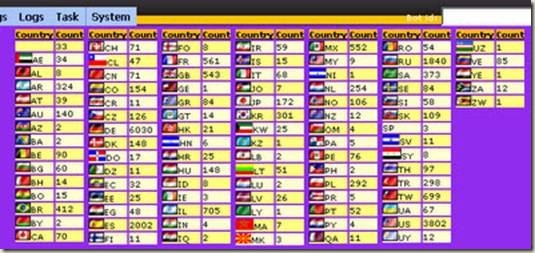

5. Botnets

Estas redes de ordenadores zombis, controlados por los piratas, son un auténtico problema de seguridad.

Muchos de nosotros pensamos que no tenemos nada de interés en nuestros sistemas para los piratas: es un craso error pensar esto. Tenemos, al menos 3 cosas que pueden interesar a un ciberdelincuente:

· Un equipo con una gran capacidad de proceso

· Un disco duro con espacio para almacenar ficheros ilegales

· Un conexión a internet

La distribución de herramientas para crear botnets se ha profesionalizado mucho; se venden a través de internet, con licencia y todo y además disponen de un panel de control muy potente para controlar fácilmente toda la red zombi.

Si toma el control de nuestro sistema, puede utilizarlo a su antojo. Incluso puede almacenar material ilegal y en algún momento podemos recibir la vista de la policía para detenernos por tenencia y distribución de este material ilegal.

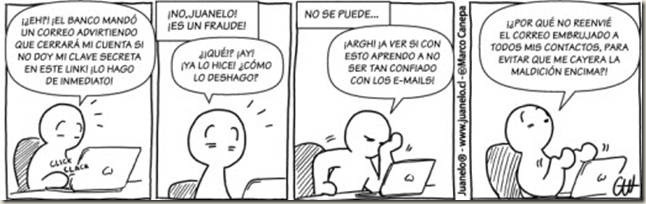

6. Phising

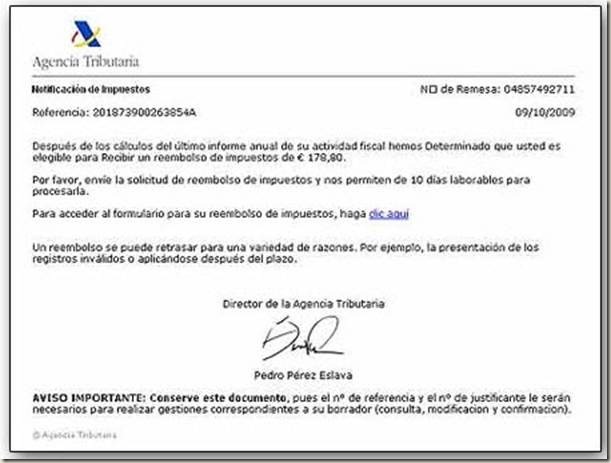

Phishing es un término informático que denomina un tipo de delito encuadrado dentro del ámbito de las estafas cibernéticas, y que se comete mediante el uso de un tipo de ingeniería social caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjetas de crédito u otra información bancaria).

El estafador, conocido como phisher, se hace pasar por una persona o empresa de confianza en una aparente comunicación oficial electrónica, por lo común un correo electrónico, o algún sistema de mensajería instantánea o incluso utilizando también llamadas telefónicas.

Para evitarlo no hay que pinchar nunca en los enlaces recibidos por correo electrónico de supuestas entidades financieras o bancarias (ellas nunca envían correos a sus clientes para que entren a su web a través de un enlace).

Incluso se han permitido una campaña de phising contra el monstruo de los monstruos, la Agencia Tributaria española (Hacienda para los amigos).

7. Amenazas en móviles

Tanto la plataforma iPhone, de Apple, como la plataforma Android, de Google, están sufriendo distintos ataques. En el caso de Apple vía vulnerabilidades y jailbreak y en el caso de Android consiguiendo colar aplicaciones maliciosas en el Market (almacén de aplicaciones).

Parece que tanto Apple como Google está tomando seriamente cartas en el asunto.

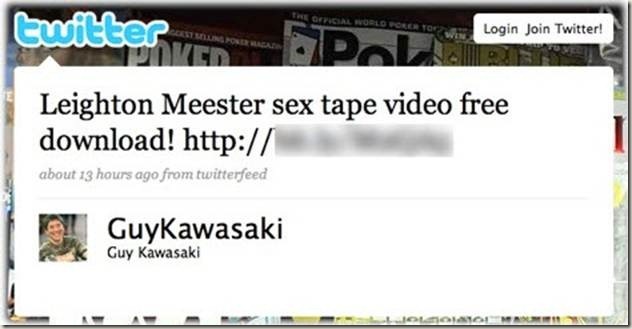

8. Interés del malware en las redes sociales

Conseguir introducir enlaces maliciosos en el muro o en el timeline de un usuario de una red social te permite que sus seguidores, que confían en él, pinchen en ellos y se contagien.

Medidas de seguridad

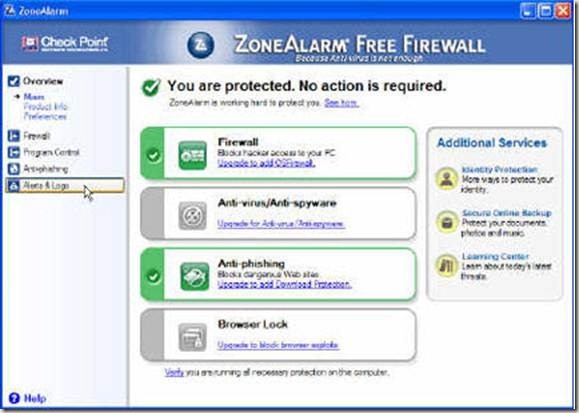

Para evitar estos problemas, en la medida de lo posible, se utilizan dos tipos de soluciones:

Programas

· Antivirus actualizado (un antivirus sin actualizar no sirve de nada)

· Cortafuegos

· Actualizar el sistema y los programas relacionados con internet (navegador, cliente de correo, programas de descarga, etc.)

Sentido común

Es preciso no fiarse de los enlaces recibidos por correo electrónico, mensajes de correo en idiomas distintos a los habitualmente utilizados, publicaciones en nuestros muros o timelines que no inspiran confianza.

O sea, hacer en el mundo digital lo que hacemos en la vida normal y corriente: ver todas las cosas con cierta precaución y desconfianza para evitar engaños.

If you found an error, highlight it and press Shift + E or pulsa aquí to inform us.

Dejar una contestacion